Nyttige sikkerhetsmekanismer for domene og e-post

Her presenterer vi noen nyttige sikkerhetsmekanismer for domenenavn og e-post. Dette er mekanismer som vi støtter i systemene hos oss og som kan legges inn i DNS-oppsettet for domenet ditt.

DNSSEC

DNSSEC er en utvidelse i DNS-systemet som kan beskytte mot angrep der falske oppslag gjøres mot DNS. Det kan begrense risikoen for å få opp falske nettsider fra feil kilde. Ved å gå inn på falske nettsider kan man bli utsatt for svindel og bli frastjålet sensitive data som for eksempel kredittkortinformasjon.

Utbytte av DNSSEC krever at internettleverandøren har integrert støtte for dette. DNSSEC vil ikke fungere som tiltenkt dersom nettleverandører for ordinært nett og mobilnett ikke har såkalte "rekursive tjenere" som forkaster spørringer med mangelfulle signaturer mellom rotnavnetjenere og publiserende navnetjenere som er tilknyttet et domene. Signaturen må altså matche flere steder, slik at tilgangen blir validert.

Hva er navnetjener? En navnetjener inneholder all informasjon om hvilke servere et domenenavn skal peke til for å håndtere e-post, nettsider og andre tjenester.

Disse navnetjenerne fra GlobalConnect støtter DNSSEC:

a.ns.isp.as2116.net

b.ns.isp.as2116.net

c.ns.isp.as2116.net

d.ns.isp.as2116.net

Hvis internettleverandøren du er koblet til også støtter DNSSEC, vil trafikken mellom domenet og brukeren valideres. Det betyr at ingen falske DNS-tjenere kan koble seg på for å hente trafikken, fordi disse falske tjenerne mangler signaturen. Hvis signaturen ikke samsvarer, blir trafikken stoppet/avvist.

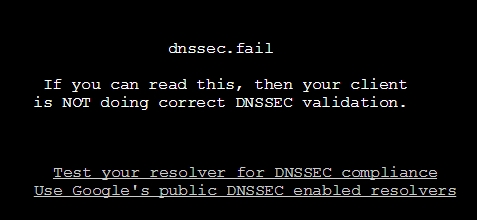

Kontakt gjerne nettleverandøren din for å høre om de har aktivert DNSSEC. På nettsiden dnssec.fail kan du sjekke om nettleverandøren du er tilkoblet støtter DNSSEC. Dersom de ikke støtter dette, vil du få opp et svart skjermbilde:

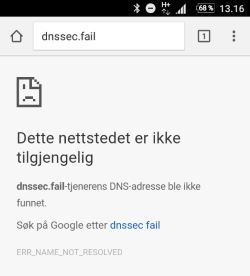

Dersom de støtter DNSSEC vil du få dette bildet i stedet fordi tilgangen hindres:

Dersom du opplever at din internettleverandør ikke støtter DNSSEC, og de heller ikke ønsker å gjøre det, så kan du benytte Google sine navnetjenere på din internettoppkobling. Googles navnetjenere 8.8.4.4 og 8.8.8.8 støtter DNSSEC.

SPF-record

SPF (Sender Policy Framework) er en teknologi som kan benyttes for å unngå at e-postadressen din blir misbrukt av andre.

Hvis du opplever at det renner inn meldinger i innboksen din med tittelen "Mail delivery error" eller liknende, kan spammere ha brukt e-postadressen din som avsender når de har sendt ut spam. Det betyr ikke at de har hatt tilgang til din e-postkonto, men de har snappet opp hva som er din e-postadresse og har brukt denne som avsender. Dette er et ganske vanlig - og irriterende - fenomen. Imidlertid kan dette unngås:

I DNS kan man sette opp en såkalt SPF-record på domenenavnet. Bruk av denne innstillingen gjør at du kan gi beskjed til e-postservere i hele verden om hvilke servere som får lov til å sende e-post på vegne av ditt domenenavn.

La oss si at du eier domenenavnet bilpleie.no og bruker e-postadressen shop@bilpleie.no. Eksempelet i kursiv nedenfor gir beskjed til alle e-postservere på kloden om at "Dette domenet godtar at e-post kun sendes via e-post-serveren mail.bilpleie.no. Domenet godtar ikke utsendelse fra andre servere".

v=spf1 a:mail.bilpleie.no ~all

Du kan også angi e-post-serverens spesifikke IP-adresse:

v=spf1 ip4:195.252.46.25 ~all

Slutten på denne «koden», ~all, betyr at e-post for domenet som ikke kommer fra oppgitt server skal stoppes og merkes som spam av mottakende e-post-server. Dermed vil de fleste e-post-systemer stoppe meldingen og merke den som spam, forutsatt at systemene sjekker domenenavnets SPF-record før e-posten leveres til mottakeren.

Du kan også bruke -all (med bindestrek i stedet for tilde) for å være helt sikker på at meldingene avvises av e-post-serveren. Da forkastes/slettes meldingen kontant, uten å bli levert til mottaker eller merkes som spam.

SPF-record i DNS er noe som gir en ekstra trygghet for deg som bruker e-post på domenet ditt. SPF brukes mer og mer på e-postservere over hele verden.

GlobalConnect støtter SPF i DNS-oppsettet. Eksempel på SPF-oppsett hos oss:

bilpleie.no IN TXT v=spf1 a:mail.isp.as2116.net -all

Denne betyr at e-postsystemer bare skal godta e-post fra bilpleie.no som sendes via serveren mail.isp.as2116.net. E-poster som sendes fra domenet via andre servere skal forkastes.

DKIM

DKIM er en kryptografisk signering av e-post som sendes ut, både av innholdet og enkelte header-elementer i e-posten. En gyldig DKIM-signatur forteller at avsenderen er autorisert til å sende e-post for domenet. DKIM er foreløpig ikke støttet hos GlobalConnect.

DMARC

DMARC er foreløpig ikke støttet i e-postsystemet hos GlobalConnect. Dersom din eksterne e-postleverandør tilbyr DMARC, støttes dette i DNS.

DMARC er en teknologi som håndhever og kontrollerer både SPF- og DKIM-oppsett for å filtrere bort uønsket e-post før e-posten når brukerens innboks. Er e-posten sendt fra et system som er godkjent (SPF)? Eller er e-posten teknisk signert (DKIM)? Hva vil eieren av domenet skal skje dersom e-posten ikke følger reglene; skal den forkastes eller markeres som spam?

DMARC setter en policy for hva som skal gjøres ut i fra informasjonen den får; om e-posten skal blokkeres, settes i karantene eller slippe igjennom. DMARC kan også gi tilbakemelding til domeneeier om hvilke IP-adresser som har forsøkt å sende illegitim e-post på vegne av domenet. På den måten kan DMARC også fungere som et verktøy for justering av SPF-recorden. Gjennom DMARC kan du også få en full kopi av e-posten som SPF eller DKIM reagerer på.

DMARC sjekker om SPF eller DKIM validerer og om domenet stemmer overens med fra-feltet i e-posten (altså fra-adressen som blir presentert i e-postklienten).

DMARC validerer dersom enten SPF eller DKIM validerer, og hvis domenet stemmer med fra-adressen.

Dersom DMARC ikke klarer å validere e-posten, hverken med SPF eller DKIM, vil DMARC-recorden i DNS si hva mottakerserver skal gjøre med e-posten:

- Blokkere (p)

- none: Ikke gjør noe. E-posten skal leveres.

- quarantine: Markér e-posten som spam.

- reject: Avvis/forkast e-posten. - Rapportering (ru)

- rua: Send en rapport til angitt e-postadresse om at e-post er sendt ugyldig i henhold til DMARC.

- ruf: Send kopi av e-posten til en angitt e-postadresse.

GlobalConnect støtter DMARC i DNS-oppsettet. Eksempel for domenet bilpleie.no:

_dmarc.bilpleie.no IN TXT "v=DMARC1; p=reject; rua=mailto:post@bilpleie.no; ruf=mailto:post@bilpleie.no"

Dette DMARC-eksempelet viser at e-posten skal avvises/forkastes (p=reject) dersom SPF- eller DKIM-valideringen er negativ. I tillegg skal det sendes rapport og kopi av den aktuelle e-posten til post@bilpleie.no.